Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Wie unsicher wird Windows 10 nach dem Support-Ende?

- Ersteller wk64

- Erstellt am

Organix

Lieutenant

- Registriert

- Aug. 2007

- Beiträge

- 695

Hätte man durchaus auch in dem Thread zu den News auf der Haupseite abarbeiten können.

https://www.computerbase.de/news/be...onat-endet-der-support-fuer-windows-10.94061/

Man wird eh keinen Konsens finden.

https://www.computerbase.de/news/be...onat-endet-der-support-fuer-windows-10.94061/

Man wird eh keinen Konsens finden.

R

rasie

Gast

Sehr unsicher. Da W10 und W11 ähnlich sind brauchen die Hacker nur zu schauen welche Lücken ab November in W11 geschlossen wurden. Leichter geht es nicht.

Also wenn, dann nehmen die nicht DEINEN PC ins Visier, sondern dein Rechner ist dann einfach einer von vielen anderen, der mit irgendeiner Malware befallen ist. Malware-Verteilung funktioniert im Nicht-Spionage Bereich nach dem Prinzip "Gießkanne" und nicht nach dem Prinzip "Scharfschützengewehr".

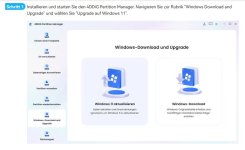

hat jemand Erfahrung, wie ein Upgrade mit dem 4DDiG Partition Manager - Abschnitt: Windows 11 Upgrade ohne erfüllte Systemanforderungen

läuft ?

läuft ?

Anhänge

Das wird das selbe machen wie flyby11 oder Rufus auch, bzw was man auch manuell machen kann, es wird da nur ein Wert in der Registry geändert, bzw ein Befehl hinzugefügt, was die CPU/TPM Prüfung umgeht.erich56 schrieb:ob jemand dieses Tool problemlos und erfolgreich angewendet hat

Im Grunde machen die Tools da alle das selbe

hm, dann überrascht mich eigentlich, daß man bislang nirgendwo nachlesen kann (oder kann man?), um welche Änderung in der Registry es sich da handelt - und man könnte diese selbst vornehmen; vermutlich eine Sache von 2 Minuten oder sobisy schrieb:es wird da nur ein Wert in der Registry geändert, bzw ein Befehl hinzugefügt, was die CPU/TPM Prüfung umgeht.

lolekdeluxe

Lt. Junior Grade

- Registriert

- Aug. 2010

- Beiträge

- 348

Jetzt machst du es schon wieder .areiland schrieb:Weil ich mich darauf bezogen habe, dass Du mich hier öffentlich der Lüge bezichtigst und ganz offensichtlich keinerlei Ahnung hast, wie diese Lücken entstehen. Aber Post #40 war dann noch deutlicher, Du gehörst der Windows 10 forever Fraktion an, die Windows 11 kategorisch ablehnt und deshalb jeden bashen muss, der einen Wechsel zu Windows 11 schon aus Sicherheitsgründen empfiehlt.

Gabs beim Wechsel von XP zu Vista, zu Windows 7, zu Windows 8/8.1, zu Windows 10 genauso. Immer gabs welche, die ihre aktuelle Windows Version bis zum allerletzten verteidigen mussten und jeden als Lügner hinstellten, der darauf hinwies, dass der eingestellte Support systemisch dazu führt, dass das veraltete System immer angreifbarer und unsicherer wird.

ES ENTSTEHEN KEINE NEUEN LÜCKEN.

Hör auf solche Lügen zu verbreiten.

Zuletzt bearbeitet:

Einfach ein Gang runterschalten. Ihr habt beide Recht, wenn man Sicherheitslücken aus unterschiedlichen Winkeln betrachtet.lolekdeluxe schrieb:Hör auf solche Lügen zu verbreiten.

- aus Sicht der Software sind die Lücken von Anfang da (außer der Fall, wo durch spätere Updates Sicherheitslücken eingebaut wurden, gabs ja auch schon zu genüge)

- aus Sicht des Anwenders/Herstellers sieht es halt so aus, als ob die Sicherheitslücken "entstehen". Dabei ist der Unterschied eigentlich nur: Ist die Sicherheitslücke "bekannt" o. nicht (die Kenntnis von Sicherheitslücken habe ich jetzt bewusst nicht auf bestimmte Personenkreise/Organisationen eingeschränkt). Man könnte auch sagen, eine Sicherheitslücke in einer Software wird erst dann zu einer praktisch relevanten Sicherheitslücke, wenn sie bekannt ist.

erich56 schrieb:vermutlich eine Sache von 2 Minuten oder so

YouTube

An dieser Stelle steht ein externer Inhalt von YouTube, der den Forumbeitrag ergänzt. Er kann mit einem Klick geladen und auch wieder ausgeblendet werden.

Ich bin damit einverstanden, dass YouTube-Embeds geladen werden. Dabei können personenbezogene Daten an YouTube übermittelt werden. Mehr dazu in der Datenschutzerklärung.

Die Tool werden halt das ganze nur gleich direkt für die Installation anpassen

madmax2010

Fleet Admiral

- Registriert

- Juni 2018

- Beiträge

- 37.313

niemand nimmt jemals einen PC ins visier.wk64 schrieb:Ja aber wie sollen die nun gerade meinen PC ins Visier nehmen?????

Den kompletten IPv4 space nach zielen abzusuchen dauert keine 10 Minuten.

Wenn auf einer website (zum Beispiel) über Werbeanzeigen oder extern genutzte Libs Schadcode eingebunden wird, und du angreifbar bist, passiert auch das komplett automatisch.

Gestern ist eine Supply Chain attacke aufgefallen -> https://www.bleepingcomputer.com/ne...ng-supply-chain-attack-hits-187-npm-packages/

hier wurden einige; inwischen sieht es nach mehreren hundert Paketen aus; "gekapert" um bestimmte angriffe zu fahren.

Mit aussagen zum impact würde ich noch vorsichtig sein.

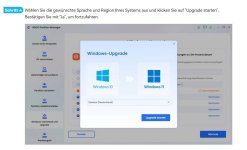

Aber es ist ein Beisiel einer Schrotflinte fuer den angriff

habe nun mal einen Versuch gestartet mit diesem Tool. Leider erfolglos - nach dem Klick auf "Upgrade starten" (siehe Beilage) tut sich nichts mehr - die Schaltfläche reagiert einfach nicht.erich56 schrieb:hat jemand Erfahrung, wie ein Upgrade mit dem 4DDiG Partition Manager - Abschnitt: Windows 11 Upgrade ohne erfüllte Systemanforderungen

läuft ?

Anhänge

Nein, durch keine Änderungen an der SW (aka keine Updates mehr) werden die Systeme nicht unsicherer mit immer neuen Lücken. Es werden (wahrscheinlich) nur immer mehr Lücken beckannt werden, die aber ab dem Ende schon drin sind. Aber netterweise wird dann ab dem Ende für viele durch die ESU Updates schön kommuniziert, welche Lücken im nicht gepatchten Systemen noch so drin sind.areiland schrieb:der eingestellte Support systemisch dazu führt, dass das veraltete System immer angreifbarer und unsicherer wird.

Nicht für die User mit erweiterten Support. Dort werden sie wohl vorraussichtlich nnoch drei Jahre lang geschlossen.AYAlf schrieb:die für Windows 10 bleiben trotz Wissen um diese unangetastet.

Ich gehe davon aus, dass MS hier doch versucht, alle bekannten Lücken zu schließen und nicht die Arbeit daran einstellt. Besonders, weil die Updates für Win10 ja weitergehen, ohne Funkionsänderungen für ESU Teilnehmer.AYAlf schrieb:Und gerade jetzt sind Lücken in Windows 10 bekannt, die aufgrund des EOL Status von Windows 10 ganz sicher nicht mehr gefixt werden

Ähnlich von der Optik und des Verhaltens heißt auf keinen Fall ähnlich im Code und daraus dann zu schließen, dass diese beiden sehr deutlich unterschiedlich SW Versionen die gleichen oder ähnliche Lücken besitzen ist einfach nur Spekulation/Vermutung.rasie schrieb:Da W10 und W11 ähnlich

Durch SW Updates können auch neue Sicherheitslücken entstehen. Kein SWer ist perfekt und schreibt perfekten Code.lolekdeluxe schrieb:ES ENTSTEHEN KEINE NEUEN LÜCKEN.

madmax2010

Fleet Admiral

- Registriert

- Juni 2018

- Beiträge

- 37.313

In Win11 ist das Startmenu eine React native app, die in einem abgespeckten Chrome Läuft.Samurai76 schrieb:heißt auf keinen Fall ähnlich im Code

Finde ich schon witzig

Ähnliche Themen

- Antworten

- 221

- Aufrufe

- 18.808

- Antworten

- 142

- Aufrufe

- 9.766

- Antworten

- 854

- Aufrufe

- 61.460

- Antworten

- 16

- Aufrufe

- 1.429

- Antworten

- 64

- Aufrufe

- 10.830